IPv6Ƴ������

�������˽�IPv6�б����á�����Ū�˸�Ƥ���ޤ�����

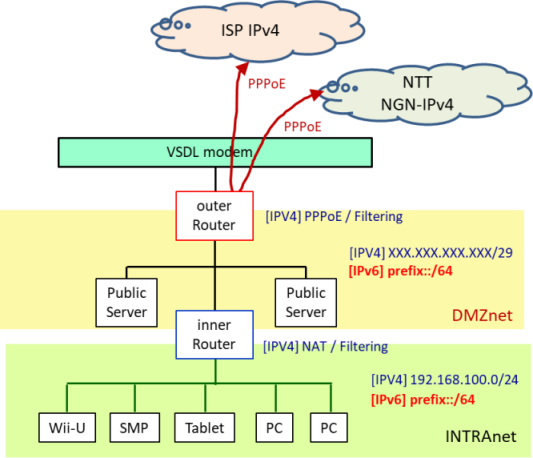

�ʲ��������IPv4�Τ��б��ͥåȥ���ι����Ǥ���

�������롼����PPPoE��³��ISP�ޤǥȥ�ͥ�����碌��NTT�����ܤ�NGN(v4)�ˤ�PPPoE����³��

DMZ��/29(8IP)�θ��ꥢ�ɥ쥹�ä��ͥåȥ���ǡ��������θ��������Ф��֤���Ƥ��ޤ���

����ȥ�ͥåȤϥץ饤�١��ȥ��ɥ쥹(192.168.100.0/24)�ͥåȥ���ǡ�NAT��������롼���Ǹ���DMZ�ͥåȥ������³����Ƥ��ޤ���

����������롼����������롼����Ŭ�ڤ˥ե��륿���(�ե����䥦������)���꤬���Ƥ���ޤ���

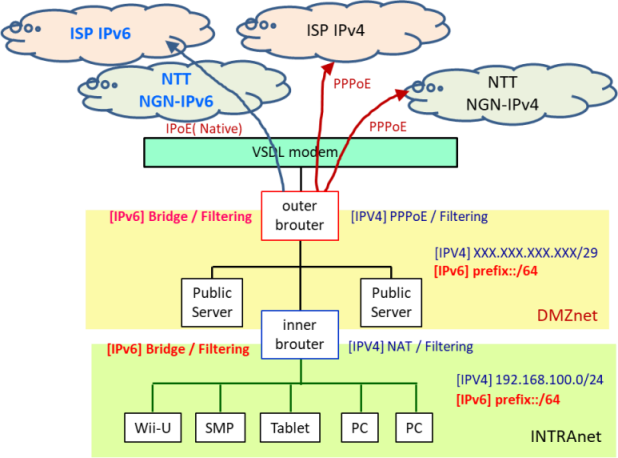

�ƥ��饤����Ȥ�IPv4/IPv6���֥륹���å���ư���Ȥ�������ǡ�����ͥåȥ����IPv6�̿���ǽ���ɲä��뤳�Ȥ�ͤ��ޤ���

�ޤ�������IPv6�����֤���³�Ķ��Ǥ�����IPv4��Ʊ����PPPoE�ȥ�ͥ��������IPoE/Natove�����Ȥ���VSDL��ǥ�ޤ�ľ��IP�ѥ��åȤ��Ϥ�����������ޤ���

����Ū�˥ѥե����ޥϥ����С��إåɤ����ʤ�IPoE������ͭ���Ǥ������ĤΤޤˤ��ե�åȸ��ͥ����Ȥ˰ܹԤ��Ƥ��������θ������Ϥ��Ǥ�NGNv6�Ȥ���³���Ǥ���Ķ��ˤʤäƤ��ޤ�����

����餫�顢������IPv6��³�Ķ����ۤ���ʤ�IPoE�������褤��Ƚ�Ǥ��ޤ�����

IPoE�Ǵ��ȷ��Ȥ����ǡ�������ͥåȥ���˿����֤äƸ�Ƥ��³���ޤ���

�����IPv4�������Ǥ�DMZ�ȥ���ȥ�ǰۤʤ�ͥåȥ�����ۤ��롼�ƥ�������³���Ƥ��ޤ������ä˥���ȥ�ͥåȤ�NAT�ǥץ饤�١��ȥ��ɥ쥹���Ѵ����Ƥ��ޤ���

�����������ιͤ�����IPv6�ˤ������ߤޤ���IPv6�ΰ��֤Υ��åȤϥ��ɥ쥹�Ѵ�������ɬ�פ��ʤ����Ȥ�����Ǥ���

������IPv6�ˤĤ��Ƥϥ��ɥ쥹�Ѵ����˥���ȥ�ͥåȤ˻��ޤǤ��٤Ƥδ����θ������ɥ쥹�����֤��뤳�Ȥˤ��ޤ���

�������ľ�ܥ���ȥ�ͥåȤδ������������ͥåȤ���³���뤳�Ȥϥ������ƥ���������Ǥ��������ǥե����䥦������dz��������TCP���å������ʤɤδ����ʥѥ��åȤϥե��륿����ޤ�����������Х��ɥ쥹�ϸ������ɥ쥹�Ǥ⳰���Ȥ��̿������¤��뤳�Ȥ��Ǥ��ޤ���

�ʲ��� IPv4��IPv6���������б������ͥåȥ�������Ǥ���

IPv4�Ǥϥ롼�����ä������IPv6�Ǥϥ֥�å��Ȥ��Ƶ�ǽ����褦�ˤ��ޤ����ե��륿���ǽ��IPv4��IPv6���줾������������Ǥ���褦�ˤ��ޤ������Τ褦�ʵ����Brouter�ȸƤӤޤ� (Bridge+Router)��

����ͥåȥ���Υ롼����2�Ĥ�ethernet I/F�����Linux�Ǽ¸����Ƥ��ޤ�����

�����Ʊ�ͤ�2�Ĥ�ethernet I/F�����Linux��Bruter��¸����褦�Ȼפ��ޤ���

����������Ū��Linux�ǥ����ȥ�ӥ塼�����ǤϾ嵭�Τ褦�ʥ֥롼��������ϴ�ñ�ˤϤǤ��ʤ��褦�Ǥ���

�����Ǥ˥֥롼��������ϤǤ��Ƥ��� NGNv6�ͥåȥ����ư���ǧ�ϤǤ��Ƥ��ޤ���

�����ε����ǥ֥롼���ι��ۡ�����ˤĤ��Ƶ��ܤ������Ȼפ��ޤ���